Estos son algunos Terminos que se asocian con virus y ataques informaticos, puede ser de gran utilidad al momento de detectar una amenza.

Aqui la definicion de algunos de ellos:

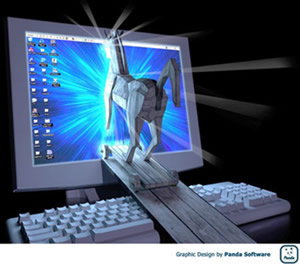

El Virus Troyano

Porque hay veces que las cosas no son lo que parecen

Se denomina troyano o caballo de Troya (traducción literal del inglés Trojan horse) a un software malicioso que se presenta al usuario como un programa aparentemente legítimo e inofensivo pero al ejecutarlo ocasiona daños. El término troyano proviene de la historia del caballo de Troya mencionado en la Odisea de Homero. Los troyanos pueden realizar diferentes tareas, pero, en la mayoría de los casos crean una puerta trasera (en inglés backdoor) que permite la administración remota a un usuario no autorizado.Un troyano no es estrictamente un virus informático, y la principal diferencia es que los troyanos no propagan la infección a otros sistemas por sí mismos. Los troyanos están compuestos principalmente por tres programas: un cliente, que envía las órdenes que se deben ejecutar en la computadora infectada, un servidor situado en la computadora infectada, que recibe las órdenes del cliente, las ejecuta y casi siempre devuelve un resultado al programa cliente y, por último, un editor del servidor, el cual sirve para modificarlo, protegerlo mediante contraseñas, unirlo a otros programas para que, al abrir el programa también se ejecute el servidor, configurar en que puerto deseamos instalar el servidor, etc. Atendiendo a la forma en la que se realiza la conexión entre el cliente y el servidor se pueden clasificar en: Conexión directa (el cliente se conecta al servidor). Conexión inversa (el servidor se conecta al cliente). La conexión inversa tiene claras ventajas sobre la conexión directa, esta traspasa algunos firewalls (la mayoría de los firewall no analizan los paquetes que salen de la computadora, pero que sí analizan los que entran), pueden ser usados en redes situadas detrás de un router sin problemas (no es necesario redirigir los puertos) y no es necesario conocer la dirección IP del servidor. Cabe destacar que existen otro tipo de conexiones, que no son de equipo víctima a equipo atacante, sino que utilizan un servidor intermedio, normalmente ajeno a ambos, para realizar el proceso de control. Se suele utilizar para este propósito el protocolo IRC o incluso FTP, HTTP u otros Los troyanos están diseñados para permitir a un individuo el acceso remoto a un sistema. Una vez ejecutado el troyano, el individuo puede acceder al sistema de forma remota y realizar diferentes acciones sin necesitar permiso. Las acciones que el individuo puede realizar en el equipo remoto dependen de los privilegios que tenga el usuario en el ordenador remoto y de las características del troyano. Algunas de las operaciones que se pueden llevar a cabo en el ordenador remoto son:

- Utilizar la máquina como parte de una botnet (por ejemplo para realizar ataques de denegación de servicio o envío de spam).

- Instalación de otros programas (incluyendo otros programas maliciosos).

- Robo de información personal: información bancaria, contraseñas, códigos de seguridad.

- Borrado, modificación o transferencia de archivos (descarga o subida).

- Ejecutar o terminar procesos.

- Apagar o reiniciar el equipo.

- Monitorizar las pulsaciones del teclado.

- Realizar capturas de pantalla.

- Ocupar el espacio libre del disco duro con archivos inútiles.

- Borra el disco duro

El Virus Worm(Gusano)

Su objetivo, Destruir el sistema.

Un gusano (también llamados IWorm por su apocope en

inglés, I de Internet, Worm de gusano) es un malware que tiene la

propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes

automáticas de un sistema operativo que generalmente son invisibles al

usuario.

A diferencia de un virus, un gusano no precisa alterar los archivos de programas, sino que reside en la memoria y se duplica a sí mismo. Los gusanos casi siempre causan problemas en la red (aunque sea simplemente consumiendo ancho de banda), mientras que los virus siempre infectan o corrompen los archivos de la computadora que atacan.

Es algo usual detectar la presencia de gusanos en un sistema cuando, debido a su incontrolada replicación, los recursos del sistema se consumen hasta el punto de que las tareas ordinarias del mismo son excesivamente lentas o simplemente no pueden ejecutarse.

Los gusanos se basan en una red de computadoras para enviar copias de sí mismos a otros nodos (es decir, a otras terminales en la red) y son capaces de llevar esto a cabo sin intervención del usuario propagándose, utilizando Internet, basándose en diversos métodos, como SMTP, IRC, P2P entre otros.Es un programa que se reproduce por sí mismo, que puede viajar a través de redes utilizando los mecanismos de éstas y que no requiere respaldo de software o hardware (como un disco duro, un programa host, un archivo, etc.) para difundirse. Por lo tanto, un gusano es un virus de red. para copiarse de un equipo a otro, pero lo hace automáticamente. En primer lugar, toma el control de las características del equipo que permiten transferir archivos o información. Una vez que un gusano esté en su sistema, puede viajar solo. El gran peligro de los gusanos es su habilidad para replicarse en grandes números. Por ejemplo, un gusano podría enviar copias de sí mismo a todos los usuarios de su libreta de direcciones de correo electrónico, lo que provoca un efecto dominó de intenso tráfico de red que puede hacer más lentas las redes empresariales e Internet en su totalidad. Cuando se lanzan nuevos gusanos, se propagan muy rápidamente. Bloquean las redes y posiblemente provocan esperas largas (a todos los usuarios) para ver las páginas Web en Internet.

El primer gusano informático de la historia data de

1988, cuando el gusano Morris infectó una gran parte de los servidores

existentes hasta esa fecha. Su creador, Robert Tappan Morris, fue

sentenciado a tres años en prision y obtuvo de libertad condicional, 400

horas de servicios a la comunidad y una multa de 10.050 dólares. Fue

este hecho el que alertó a las principales empresas involucradas en la

seguridad de tecnologías de la información a desarrollar los primeros

cortafuegos.

Un estudiante (Robert T. Morris, alumno de la

Cornell University) creó un programa capaz de expandirse a través de una

red. Lo puso en funcionamiento, y, al cabo de ocho horas logró infectar

miles de equipos. Esto provocó que se cayeran los sistemas de diversos

equipos en cuestión de horas, ya que el "gusano" (que al fin y al cabo

es lo que era) tenía la capacidad de reproducirse demasiado rápido como

para que un red lo pudiese eliminar. Además, todos estos gusanos

saturaron el ancho de banda, lo cual obligó a la NSA a cerrar las

conexiones durante todo un día.

Así es como se esparció el gusano Morris a través de la red:A diferencia de un virus, un gusano no precisa alterar los archivos de programas, sino que reside en la memoria y se duplica a sí mismo. Los gusanos casi siempre causan problemas en la red (aunque sea simplemente consumiendo ancho de banda), mientras que los virus siempre infectan o corrompen los archivos de la computadora que atacan.

Es algo usual detectar la presencia de gusanos en un sistema cuando, debido a su incontrolada replicación, los recursos del sistema se consumen hasta el punto de que las tareas ordinarias del mismo son excesivamente lentas o simplemente no pueden ejecutarse.

Los gusanos se basan en una red de computadoras para enviar copias de sí mismos a otros nodos (es decir, a otras terminales en la red) y son capaces de llevar esto a cabo sin intervención del usuario propagándose, utilizando Internet, basándose en diversos métodos, como SMTP, IRC, P2P entre otros.Es un programa que se reproduce por sí mismo, que puede viajar a través de redes utilizando los mecanismos de éstas y que no requiere respaldo de software o hardware (como un disco duro, un programa host, un archivo, etc.) para difundirse. Por lo tanto, un gusano es un virus de red. para copiarse de un equipo a otro, pero lo hace automáticamente. En primer lugar, toma el control de las características del equipo que permiten transferir archivos o información. Una vez que un gusano esté en su sistema, puede viajar solo. El gran peligro de los gusanos es su habilidad para replicarse en grandes números. Por ejemplo, un gusano podría enviar copias de sí mismo a todos los usuarios de su libreta de direcciones de correo electrónico, lo que provoca un efecto dominó de intenso tráfico de red que puede hacer más lentas las redes empresariales e Internet en su totalidad. Cuando se lanzan nuevos gusanos, se propagan muy rápidamente. Bloquean las redes y posiblemente provocan esperas largas (a todos los usuarios) para ver las páginas Web en Internet.

**************************Un Poco de Historia**************************

- El gusano obtuvo acceso a un equipo UNIX

- Creó una lista de equipos conectados a éste

- Forzó la obtención de todas las contraseña de una lista de palabras

- Se hizo pasar por un usuario de cada uno de los otros equipos

- Creó un pequeño programa en el equipo para poder reproducirse

- Se ocultó en el equipo infectado así sucesivamente.

El Virus Boot.

Difícil de detectar,difícil de detener.

Arranca el ordenador desde un disco infectado, ya sea desde el disco duro o desde un disquete. Los virus que infectan el sector de arranque sustituyen el código del sector de inicio de los disquetes o del disco duro por su propio código, moviendo el código del sector original a otra posición del dispositivo.

Después de la infección, cuando se arranque el sistema se ejecutará el código contenido en el sector de arranque, pasando el virus a la memoria. En caso de que sea necesario, el virus hará que el sistema continúe el proceso de inicio con el contenido del sector original. Muchos virus emplean este método, pues así toman el control del ordenador desde que éste se enciende.

Es importante hacer notar que cualquier disco puede ser infectado, no es necesario que el disco sea de sistema. Muchas veces nos dejamos olvidado un disco en la disquetera y al volver a arrancar, aparece el mensaje indicando que el disco no es de inicio, a pesar de ello, el disco podía haber estado infectado y hasta haber pasado su código dañino al arranque del disco duro.

Es importante que el antivirus detecte este tipo de virus y sea capaz de avisar de aquellos disquetes (o discos duros) que tienen su sector de arranque infectado. Esta prueba se puede calificar como la más dura de pasar, y es que hemos empleado 60 virus de boot únicos, cada uno en un disco diferente. Realizar esta prueba supone meter un disquete, analizar el arranque con el antivirus, apuntar el resultado y repetir este mismo proceso con cada uno de los 60 disquetes en cada uno de los 10 programas. No hay que ser muy bueno en matemáticas para darse cuenta que para pasar ésta prueba es equivalente a meter 600 veces un disquete.

En muchas pruebas e incluso en certificaciones el chequeo del arranque se realiza con ficheros que son volcados del boot, pero no éste físicamente. Esto trae algunas complicaciones, por que por ejemplo ni Norman, ni Norton, ni ThunderByte reconocen esos ficheros como virus (y no tienen porque hacerlo pues no tiene sentido). Por lo que para evaluar correctamente a todos los antivirus hay que hacerlo disco a disco.

Ejemplos de virus: Brian, Stoned, Empire, Form, Azusa, Michelangelo

El Virus Bombas Lógicas.

Estas no se desarman cortando cables.

Hay otro tipo de bomba lógica que comienza de manera inmediata el ataque, sin avisar a nadie, cuando el hecho predefinido sucede el ataque comienza de forma automática.

El Virus Hoax o una falsa alarma.

Una Broma de Mal Gusto.

Un bulo, (también conocidos como "hoax" en inglés) o noticia falsa es un intento de hacer creer a un grupo de personas que algo falso es real.1 En el idioma castellano el término se popularizó principalmente al referirse a engaños masivos por medios electrónicos especialmente Internet.

A diferencia del fraude el cual tiene normalmente una o varias víctimas y es cometido con propósitos delictivos y de lucro ilícito, el bulo tiene como objetivo el ser divulgado de manera masiva haciendo uso de los medios de comunicación, siendo el más popular de ellos en la actualidad Internet, encontrando su máxima expresión en los foros y en las cadenas de mensajes de los correos electrónicos. No suelen tener fines lucrativos o no son su fin primario y sin embargo pueden llegar a resultar muy destructivos.

Las personas creadoras de bulos tienen diversas motivaciones dentro de las que se encuentran el satisfacer su amor propio; el estar amargado con el trabajo en la empresa arremetiendo contra ella o sus trabajadores (hoy es muy fácil a través de Internet); la intención de hacer una broma para avergonzar o señalar a alguien o la pretensión de provocar un cambio social haciendo que la gente se sienta prevenida frente a algo o alguien; querer mofarse y hacer evidente la credulidad de las personas y de los medios de comunicación; también suele ser característico dentro de los autores de bulo el querer que los demás se adscriban a una determinada idea o pensamiento

Son mensajes de correo que por lo general nos advierten de algun virus que no existe. Casi siempre nos indica que debemos buscar un archivo y si se encuentra en nuestra pc debemos borrarlo ya que es un virus, lo que en realidad estaremos haciendo es eliminar un archivo fundamental para el correcto funcionamiento de nuestro sistema operativo.Estos mensajes son creados para provocar pánico. Muchos usuarios al recibirlos, re-envian estos mensajes creando un alerta general por algo que es una FARSA. Cómo reconocer un "virus hoax" o virus falso, Ahora podemos definir algunas reglas para ayudar a detectar hoaxes genéricamente. Para distinguir una broma sobre un nuevo virus tendrá alguna combinación de los siguientes factores (no necesariamente todos):

Es un aviso acerca de un virus (ocasionalmente un programa Troyano) que se difunde en Internet (algunos se describen como "Virus Caballo de Troya", aunque no haya tal cosa).

Proviene usualmente de un individuo, ocasionalmente una compañía, pero nunca de la fuente citada.

Avisa de no leer o bajar el supuesto virus y pregona la salvación al borrarlo.

Describe que el virus tiene poderes destructivos terribles y la mayoría de las veces la habilidad de enviarse por e-mail.

Usualmente tiene muchas palabras en mayúsculas y muchos signos de exclamación.

Urge en alertar a todas las personas que se pueda y usualmente dice esto más de una vez.

Busca perseguir credibilidad citando alguna fuente autoritativa. Usualmente la fuente dice que el virus es "muy malo" o "preocupante".

Describe al virus usando una especie de lenguaje técnico. Ejemplo:

PHANTOM MENACE

"EXISTE LA POSIBILIDAD DE QUE RECIBAS UN MAIL CON EL ASUNTO: THE PHANTOM MENACE, QUE ES EL NOMBRE DE LA PELICULA DE EL EPISODIO I. POR FAVOR NO LO ABRAS, YA QUE ESE MAIL ES UNO DE LOS VIRUS MAS PODEROSOS CONOCIDOS HASTA HOY. APENAS TIENE 3 DIAS RONDANDO EN LA RED, PERO SEGUN MICROSOFT ESTE VIRUS GENERA PERDIDAS DE HASTA 100 MILLONES DE DOLARES ANTES DE QUE EXISTA UNA VACUNA. ES UN VIRUS GUSANO, QUE SE METE EN LOS HOYOS DE LOS PROGRAMAS DE MICROSOFT A TRAVES DE LA RED. EL NOMBRE DEL ARCHIVO ES: Att1.unk MANDA ESTA INFORMACION A TODOS TUS CONOCIDOS POR FAVOR."

Acciones:

No envíe forward con avisos falsos a otros.

Envíe un mensaje a la persona que le envió el mensaje y dígale que es un hoax. Indíquele "No lo reenvíes a otros".

Elimine el mensaje.

Si tienes dudas confirmalo primero, consulta a tu proveedor de servicios de Internet (ISP), o los sitios de Symantec o Mcaffe.

Existe una larga lista de mensajes que en realidad se tratan de bromas o engaños, conocidos en la red como "hoaxes", y que circulan a través del e-mail, advirtiendo sobre "virus" inexistentes. Algunos de estos "hoaxes" son muy conocidos: Good Times, Pen Pals, Join the Crew, Win a Holiday, The Budweiser Frogs, Wobbler, Perrin.Exe, y últimamente, Family Pictures, The New Ice Age Hoax, Meninas da Playboy, Pikachus Ball, Una tarjeta virtual para Usted, etc.

Todos ellos y muchos más que aparecen o reaparecen cada cierto tiempo (generalmente basados en alguno de los anteriores), tienen en común la súplica para que usted remita esos mensajes a la mayor cantidad de conocidos.

Estos hoaxes típicamente advierten de algún desastre a su computadora, incluso por solo leer el mensaje. Aunque existen virus capaz de infectarnos con solo visualizarlos en el panel de vista previa, la verdad es que no hay ninguna manera por la que simplemente leyendo un mensaje en formato ASCII (sólo texto) el mismo pudiera cargar un virus en su computadora, ya que es imposible "infectar" los mensajes de texto (una de las mejores razones para desaconsejar el uso del correo con formato HTML).Sin embargo, los archivos vinculados a un mensaje de correo electrónico, pueden encerrar riesgos muy grandes si son abiertos. Utilice el sentido común. No abra jamás ningún archivo adjunto no solicitado.Para reducir la cantidad de mensajes de este tipo que se propagan a través de la red, y para evitar molestar a otras personas, no reenvíe jamás estos mensajes, y no propague estas advertencias, a menos que usted haya verificado su exactitud con alguna fuente seria y responsable.

El Virus Bombas Lógicas.

Estas no se desarman cortando cables.

las "bombas lógicas" son piezas de código de programa

que se activan en un momento predeterminado, como por ejemplo, al llegar

una fecha en particular, al ejecutar un comando o con cualquier otro

evento del sistema.

Por lo tanto, este tipo de virus se puede activar

en un momento específico en varios equipos al mismo tiempo (por lo que

se lo denomina una bomba de tiempo), por ejemplo, en el día de

San Valentín o en el aniversario de un evento importante: como la bomba

lógica de Chernobyl, que se activó el 26 de abril de 1999, cuando se

cumplía el 13er aniversario del desastre nuclear.Una bomba lógica es una parte de código insertada intencionalmente en un programa informático que permanece oculto hasta cumplirse una o más condiciones pre programadas, en ese momento se

ejecuta una acción maliciosa. Por ejemplo, un programador puede ocultar

una pieza de código que comience a borrar archivos cuando sea despedido

de la compañía (en un disparador de base de datos (trigger) que se

dispare al cambiar la condición de trabajador activo del programador).

El software que es inherentemente malicioso, como virus o gusanos

informáticos, frecuentemente contiene bombas lógicas que ejecutan algún

programa en un tiempo predefinido o cuando cierta condición se cumple.

Esta técnica puede ser usada por un virus o un gusano para ganar ímpetu y

para esparcirse antes de ser notado. Muchos virus atacan sus sistemas

huéspedes en fechas específicas, tales como el viernes 13 o el April

fools' day (día de los bufones de abril) o el día de los inocentes. Los

troyanos que se activan en ciertas fechas son llamados frecuentemente

"bombas de tiempo".

Para ser considerado una bomba lógica, la acción ejecutada debe ser indeseada y desconocida al usuario del software. Por ejemplo los programas demos, que desactivan cierta funcionalidad después de un tiempo prefijado, no son considerados como bombas lógicas.

Para ser considerado una bomba lógica, la acción ejecutada debe ser indeseada y desconocida al usuario del software. Por ejemplo los programas demos, que desactivan cierta funcionalidad después de un tiempo prefijado, no son considerados como bombas lógicas.

Se ha divulgado que en 1982 el incidente del

gasoducto transiberiano ocurrió debido a una bomba lógica. Un operativo

de la KGB pretendió haber robado los planos para un sofisticado sistema

de control y su software de una firma canadiense, para el uso en su

gasoducto siberiano. La CIA supuestamente fue notificada por documentos

en el Farewell Dossier e hizo a la compañía insertar una bomba lógica en

el programa para propósitos de sabotaje.1 Esto eventualmente resultó en

"la más monumental explosión no nuclear y el primer fuego jamás vistos

desde el espacio".2 Desde entonces se ha divulgado que este informe

inicial fue una broma del April fools' day.

Este tipo de ataque no sería un tipo de virus informatico en sí

mismo, en realidad son programas o secuencias de código que se ejecutan

cuando un hecho predefinido ocurre.Una bomba lógica puede mandar una

nota a un atacante cuando el usuario este en Internet y usando Word por

ejemplo, diciendo que el sistema está listo para ser atacado.

Este tipo de bomba lógica no comienza el ataque, simplemente le

comunica al atacante que el sistema está cumpliendo todos los requisitos

para ser atacado en ese momento.Hay otro tipo de bomba lógica que comienza de manera inmediata el ataque, sin avisar a nadie, cuando el hecho predefinido sucede el ataque comienza de forma automática.

El Virus Hoax o una falsa alarma.

Una Broma de Mal Gusto.

Un bulo, (también conocidos como "hoax" en inglés) o noticia falsa es un intento de hacer creer a un grupo de personas que algo falso es real.1 En el idioma castellano el término se popularizó principalmente al referirse a engaños masivos por medios electrónicos especialmente Internet.

A diferencia del fraude el cual tiene normalmente una o varias víctimas y es cometido con propósitos delictivos y de lucro ilícito, el bulo tiene como objetivo el ser divulgado de manera masiva haciendo uso de los medios de comunicación, siendo el más popular de ellos en la actualidad Internet, encontrando su máxima expresión en los foros y en las cadenas de mensajes de los correos electrónicos. No suelen tener fines lucrativos o no son su fin primario y sin embargo pueden llegar a resultar muy destructivos.

Las personas creadoras de bulos tienen diversas motivaciones dentro de las que se encuentran el satisfacer su amor propio; el estar amargado con el trabajo en la empresa arremetiendo contra ella o sus trabajadores (hoy es muy fácil a través de Internet); la intención de hacer una broma para avergonzar o señalar a alguien o la pretensión de provocar un cambio social haciendo que la gente se sienta prevenida frente a algo o alguien; querer mofarse y hacer evidente la credulidad de las personas y de los medios de comunicación; también suele ser característico dentro de los autores de bulo el querer que los demás se adscriban a una determinada idea o pensamiento

Son mensajes de correo que por lo general nos advierten de algun virus que no existe. Casi siempre nos indica que debemos buscar un archivo y si se encuentra en nuestra pc debemos borrarlo ya que es un virus, lo que en realidad estaremos haciendo es eliminar un archivo fundamental para el correcto funcionamiento de nuestro sistema operativo.Estos mensajes son creados para provocar pánico. Muchos usuarios al recibirlos, re-envian estos mensajes creando un alerta general por algo que es una FARSA. Cómo reconocer un "virus hoax" o virus falso, Ahora podemos definir algunas reglas para ayudar a detectar hoaxes genéricamente. Para distinguir una broma sobre un nuevo virus tendrá alguna combinación de los siguientes factores (no necesariamente todos):

Es un aviso acerca de un virus (ocasionalmente un programa Troyano) que se difunde en Internet (algunos se describen como "Virus Caballo de Troya", aunque no haya tal cosa).

Proviene usualmente de un individuo, ocasionalmente una compañía, pero nunca de la fuente citada.

Avisa de no leer o bajar el supuesto virus y pregona la salvación al borrarlo.

Describe que el virus tiene poderes destructivos terribles y la mayoría de las veces la habilidad de enviarse por e-mail.

Usualmente tiene muchas palabras en mayúsculas y muchos signos de exclamación.

Urge en alertar a todas las personas que se pueda y usualmente dice esto más de una vez.

Busca perseguir credibilidad citando alguna fuente autoritativa. Usualmente la fuente dice que el virus es "muy malo" o "preocupante".

Describe al virus usando una especie de lenguaje técnico. Ejemplo:

PHANTOM MENACE

"EXISTE LA POSIBILIDAD DE QUE RECIBAS UN MAIL CON EL ASUNTO: THE PHANTOM MENACE, QUE ES EL NOMBRE DE LA PELICULA DE EL EPISODIO I. POR FAVOR NO LO ABRAS, YA QUE ESE MAIL ES UNO DE LOS VIRUS MAS PODEROSOS CONOCIDOS HASTA HOY. APENAS TIENE 3 DIAS RONDANDO EN LA RED, PERO SEGUN MICROSOFT ESTE VIRUS GENERA PERDIDAS DE HASTA 100 MILLONES DE DOLARES ANTES DE QUE EXISTA UNA VACUNA. ES UN VIRUS GUSANO, QUE SE METE EN LOS HOYOS DE LOS PROGRAMAS DE MICROSOFT A TRAVES DE LA RED. EL NOMBRE DEL ARCHIVO ES: Att1.unk MANDA ESTA INFORMACION A TODOS TUS CONOCIDOS POR FAVOR."

Acciones:

No envíe forward con avisos falsos a otros.

Envíe un mensaje a la persona que le envió el mensaje y dígale que es un hoax. Indíquele "No lo reenvíes a otros".

Elimine el mensaje.

Si tienes dudas confirmalo primero, consulta a tu proveedor de servicios de Internet (ISP), o los sitios de Symantec o Mcaffe.

Existe una larga lista de mensajes que en realidad se tratan de bromas o engaños, conocidos en la red como "hoaxes", y que circulan a través del e-mail, advirtiendo sobre "virus" inexistentes. Algunos de estos "hoaxes" son muy conocidos: Good Times, Pen Pals, Join the Crew, Win a Holiday, The Budweiser Frogs, Wobbler, Perrin.Exe, y últimamente, Family Pictures, The New Ice Age Hoax, Meninas da Playboy, Pikachus Ball, Una tarjeta virtual para Usted, etc.

Todos ellos y muchos más que aparecen o reaparecen cada cierto tiempo (generalmente basados en alguno de los anteriores), tienen en común la súplica para que usted remita esos mensajes a la mayor cantidad de conocidos.

Estos hoaxes típicamente advierten de algún desastre a su computadora, incluso por solo leer el mensaje. Aunque existen virus capaz de infectarnos con solo visualizarlos en el panel de vista previa, la verdad es que no hay ninguna manera por la que simplemente leyendo un mensaje en formato ASCII (sólo texto) el mismo pudiera cargar un virus en su computadora, ya que es imposible "infectar" los mensajes de texto (una de las mejores razones para desaconsejar el uso del correo con formato HTML).Sin embargo, los archivos vinculados a un mensaje de correo electrónico, pueden encerrar riesgos muy grandes si son abiertos. Utilice el sentido común. No abra jamás ningún archivo adjunto no solicitado.Para reducir la cantidad de mensajes de este tipo que se propagan a través de la red, y para evitar molestar a otras personas, no reenvíe jamás estos mensajes, y no propague estas advertencias, a menos que usted haya verificado su exactitud con alguna fuente seria y responsable.

No hay comentarios:

Publicar un comentario